Panorama des cybermenaces 2024/2025 : tendances clés et évolutions

L’année 2024 a été une période charnière pour la cybersécurité mondiale. Entre des élections importantes dans plusieurs pays, les Jeux Olympiques et des tensions géopolitiques croissantes, les cybermenaces se sont intensifiées, évoluant tant en complexité qu’en sophistication.

L’équipe Threat Detection & Research (TDR) de Sekoia, forte de son expertise et de sa veille cyber, nous a livré un panorama des tendances cyber les plus marquantes observées à l’aube de 2025. Les informations qui suivent ne sont qu’un extrait de leurs découvertes.

Pour en savoir plus, inscrivez-vous à notre webinar à venir avec Sekoia.

Les nouvelles menaces émergentes

1. Phishing-as-a-Service : vers l’industrialisation des attaques

Le Phishing-as-a-Service (PhaaS) fonctionne sur le même principe que le Software-as-a-Service (SaaS) : des cybercriminels développent et commercialisent des kits d’hameçonnage prêts à l’emploi, que d’autres acteurs malveillants peuvent louer ou acheter. Cela rend le phishing accessible au plus grand nombre, même les attaquants peu techniques, et permet une diffusion à grande échelle de campagnes sophistiquées.

En 2024, le modèle Phishing-as-a-Service s’est renforcé avec des kits sophistiqués comme Tycoon 2FA, Sneaky 2FA, ou encore Evilginx, conçus pour contourner le MFA/2FA via la technique Adversary-in-The-Middle (AiTM).

Des groupes comme TA577 exploitent ces outils pour voler des identifiants, extorquer de l’argent ou exfiltrer des données sensibles.

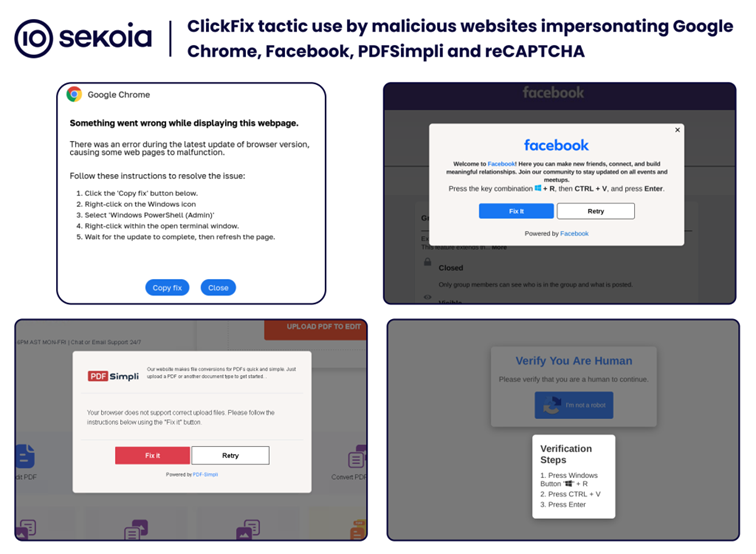

2. “ClickFix” : l’ingénierie sociale réinventée

Une tactique émergente surnommée ClickFix a pris de l’ampleur : elle consiste à afficher de faux messages d’erreur dans les navigateurs pour inciter l’utilisateur à exécuter manuellement un code PowerShell malveillant. Cette approche, utilisée aussi bien par le cybercrime que par des APTs étatiques comme APT28 ou des groupes nord-coréens, a été une voie efficace pour diffuser des malwares (infostealers, RATs, botnets) sur Windows et macOS.

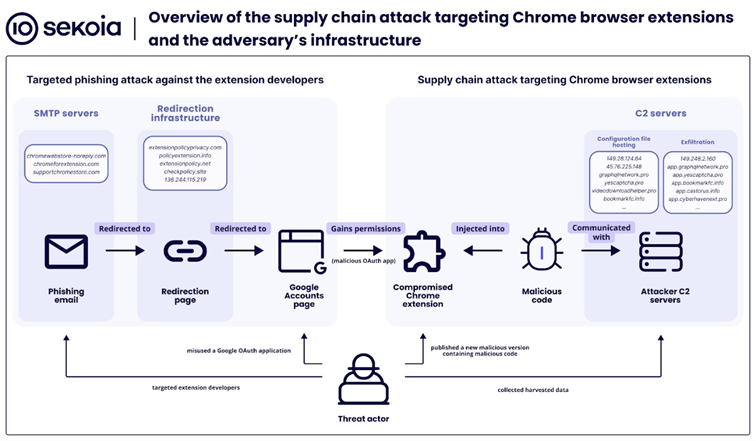

3. Attaques par la chaîne d’approvisionnement : des extensions Chrome compromises

Un autre fait marquant : les attaques dites par« supply chain » ciblent les extensions de navigateur. Fin 2024, une douzaine d’extensions Chrome, dont celle de Cyberhaven, ont été compromises via des droits développeurs dérobés par phishing. Les extensions modifiées collectaient des données d’authentification sensibles comme des cookies ou des tokens d’API provenant de plateformes telles que ChatGPT ou Facebook Business.

Encore plus d’insights dans notre webinar avec Sekoia

Envie d’en savoir plus sur l’actualité cyber ? Nos équipes ainsi que celles de Sekoia vous en disent davantage lors d’un webinar commun.

Nous avons eu le plaisir de recevoir Nicolas Caproni qui est à la tête de la Team TDR de l’éditeur français. Il a pu échanger avec Joseph Morel, Directeur des avant-vente et des offres SNS Security.

Ensemble ils ont abordé les dernières actualités du paysage cyber et fait une démonstration de la plateforme Sekoia.